MIKROTIK 2 WAN PPPoE + 2 LAN CON ROUTEROS

MIKROTIK

PRIMI PASSI CON ROUTEROS – GESTIRE DUE CONNESSIONI.

In questa guida, vedremo come gestire due connessioni 2 WAN PPPoE con 2 LAN distinte con RouterOS di Mikrotik.

Ipotizziamo di trovarci in un’azienda di 100 dipendenti in cui il titolare ha richiesto l’attivazione di una fibra FTTH da dedicare alle attività lavorative. Inoltre, ha deciso che la vecchia linea adsl, rimarrà attiva e sarà messa a disposizione dei lavoratori per svago durante le pause lavorative.

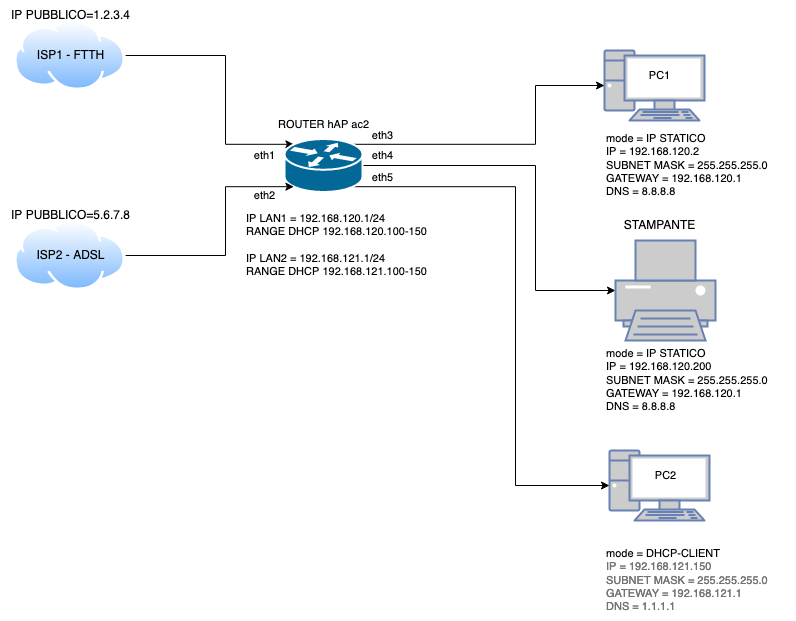

Quindi, riepilogando, come da diagramma in figura 1, avremo 2 wan pppoe; FTTH—>LAN lavoro e ADSL—>LAN svago.

Nonostante questo, vorrebbe che i lavoratori possano stampare dalla rete “LAN svago” , sulla stampante presente sulla “LAN lavoro. Quindi, vediamo come instradare i pacchetti su due tabelle di routing differenti e come permettere che i lavoratori stampino durante l’orario di Pausa.

Componenti necessari:

- Un Router Mikrotik hAP ac2

- Quattro cavi LAN.

- Due connessione internet funzionanti.

- Due PC.

- Una stampante.

Livello difficoltà: Medio

Scarichiamo il software Winbox dal sito Mikrotik https://mt.lv/winbox64

Questo software è raccomandato per interagire con il router e il sistema operativo RouterOS.

Obbiettivo 1: Eseguire la connessione al Router e accedere al pannello di configurazione.

- Collegare il vostro PC alla porta ethernet 2 del router.

- Aprire il software Winbox appena scaricato e installato.

- Cliccare nel tab Neighbors.

- Attendere che appaia nell’elenco il proprio router.

- Inserire nome username admin e password (vuota).

- Cliccare sul MAC address del router e poi sul tasto Connect.

Dovresti trovarti in una schermata simile a questa:

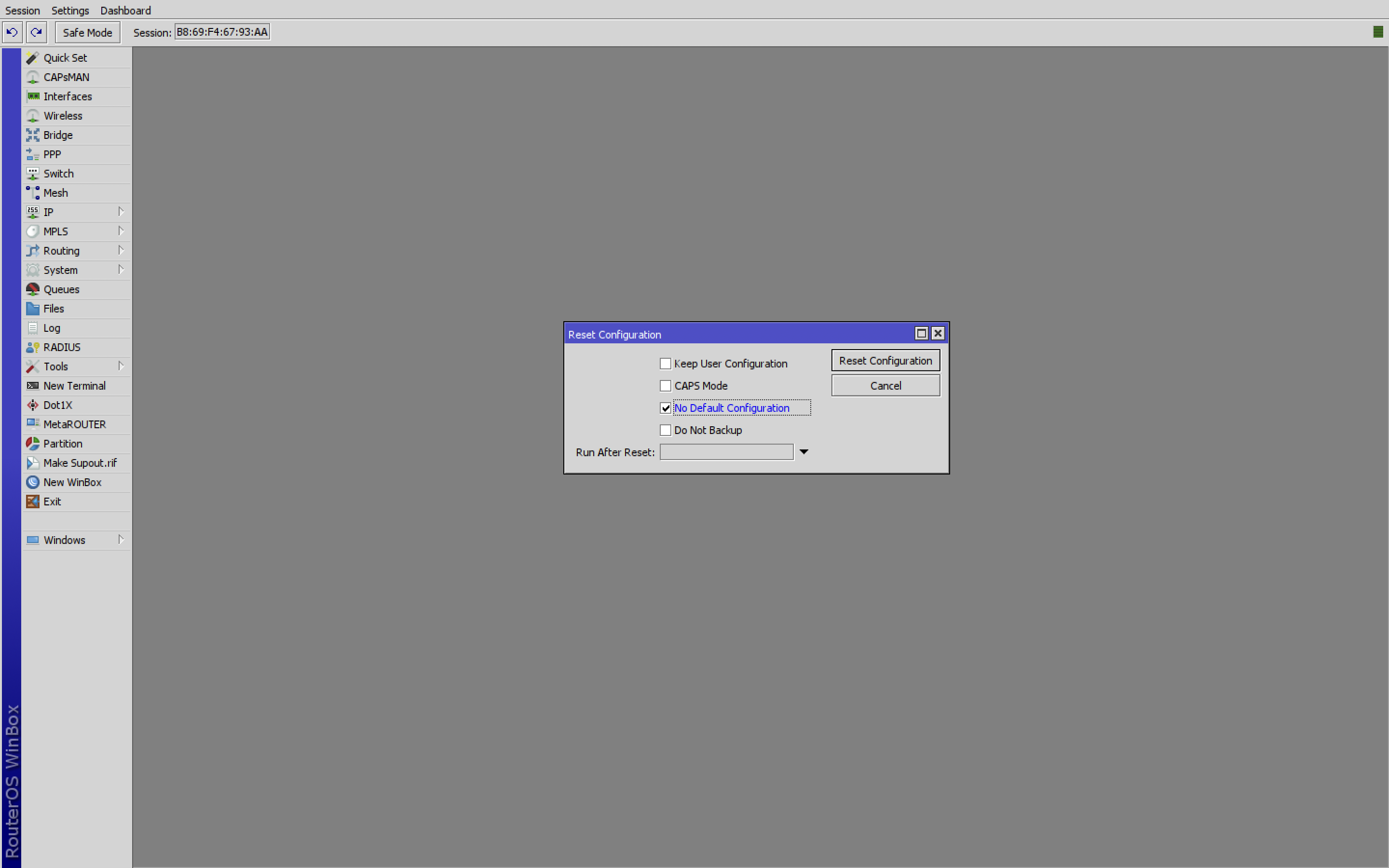

Obbiettivo 2: Eseguire il reset alle impostazioni di fabbrica.

- Clicca sul tab System, Reset Configuration.

- Apparirà una schermata come quella visualizzata di seguito.

- Inserire il flag sulla voce No Default Configuration.

- Cliccare sul tab Reset Configuration.

- Il Router si riavvierà e resetterà completamente senza caricare la configurazione di default.

fig.3 – Reset del Router

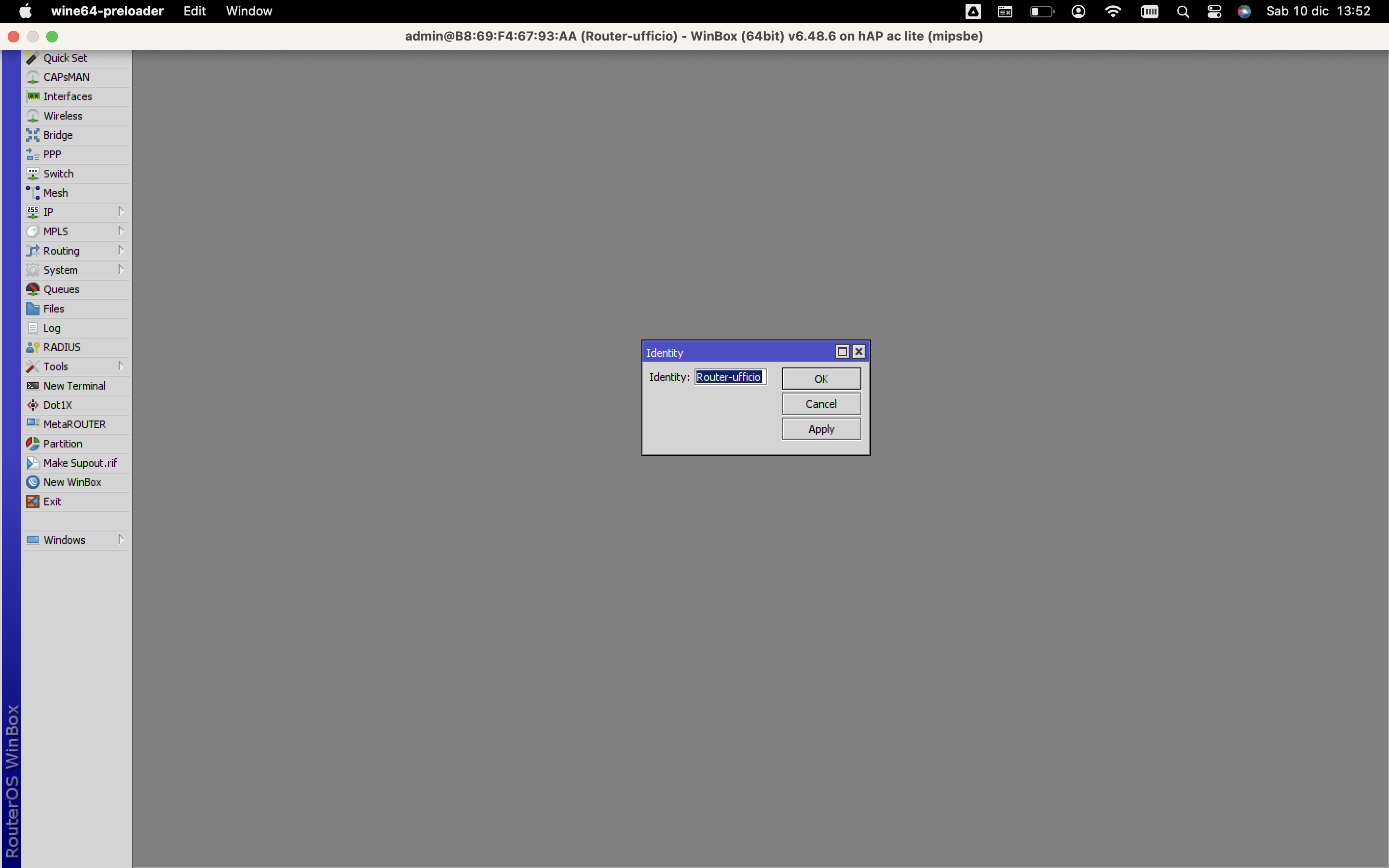

Obbiettivo 3: Rinominare il Router e proteggerlo.

A seguito del reset, al primo accesso ci occupiamo di dare un nome al Router.

- Cliccare sul tab System, Identity.

- Digitare il nome che si vuole dare al router; (esempio: Router-ufficio)

- Cliccare su OK.

- Il Router verrà rinominato come potrete vedere nella barra del titolo.

fig.4 – Rinominare il router

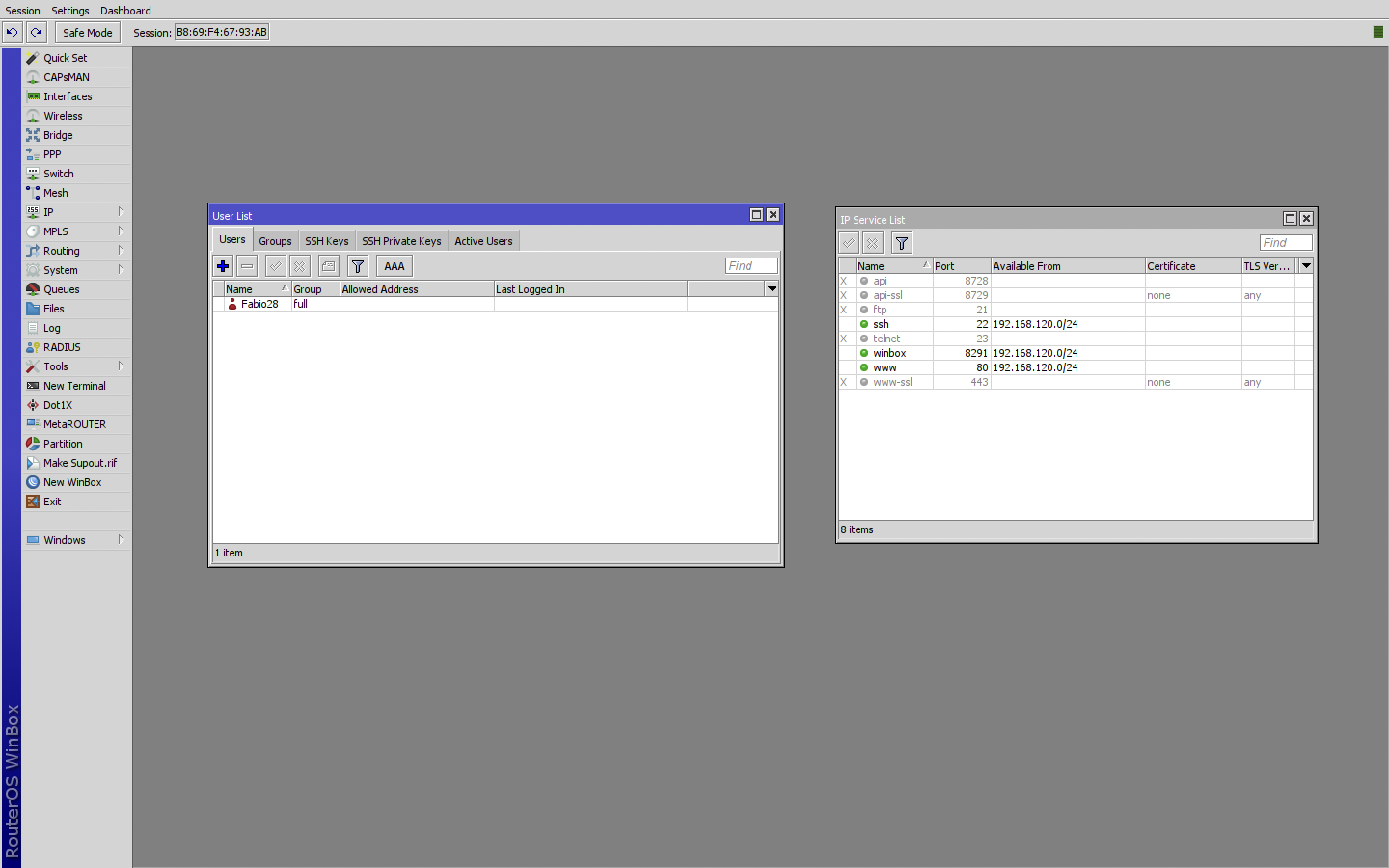

Ora vediamo come proteggere con un minimo di sicurezza il nostro Router.

- Cliccare sul Tab System, Users e sul tasto + .

- Inserire nel campo name, un nome utente diverso da admin (es. Fabio28).

- Selezionare dal menu a tendina del campo Group, full .

- Nel campo password inserire una password complessa che abbia lettere minuscole, maiuscole, numeri e caratteri speciali (es. F@b1o.Parigi35)

- Confermare la medesima password nel campo Confirm Password.

- Cliccare su OK.

- Sarebbe bene uscire da Winbox è provare ad accedere con le credenziali appena create.

- Se le credenziali funzionano, proviamo ad eseguire modifiche sul router, in modo da essere sicuri che l’utente creato, abbia privilegi di scrittura. Se riusciamo ad inserire i punti 9 e 10 senza errori, l’utente funziona.

- Cliccare nel tab IP, Services.

- Cliccare su api e successivamente sulla X nella barra del titolo della medesima finestra. La voce api diventerà grigia e verrà disabilitata.

- Ripeti il punto 10, anche sulle voci: api-ssl, ftp e telnet.

- Ora cliccare due volte sulla voce ssh, apparirà una piccola finestra.

- Nel campo Available From inserisci 192.168.120.0/23 e clicca su OK.

- Ripeti il punto 13, anche sulle voci: winbox e www.

- Cliccare sul tab System, Users e fare un clic sull’utente admin.

- Una volta selezionato l’utente admin, clicca sul tasto – nella barra degli indirizzi per rimuovere il medesimo utente.

Dovresti trovarti delle finestre come quelle in figura 5.

fig.5 – minima messa in sicurezza router

Obbiettivo 4: Descrivere le interfacce.

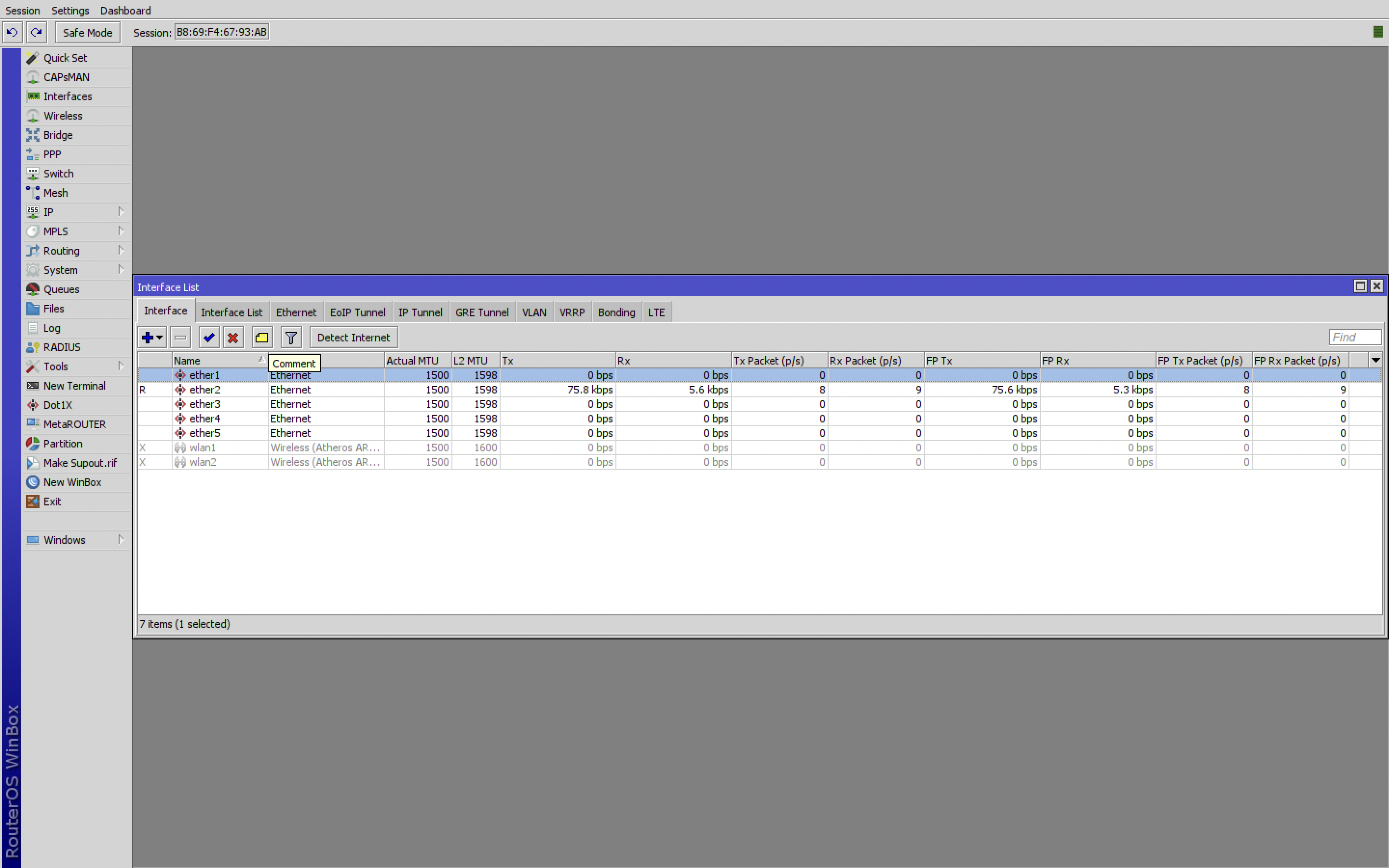

- Cliccare sul Tab Interface.

- Cliccare su ether1 per selezionare l’interfaccia.

- Cliccare sul simbolo giallo posto sopra l’elenco interfacce come indicato nella figura 6.

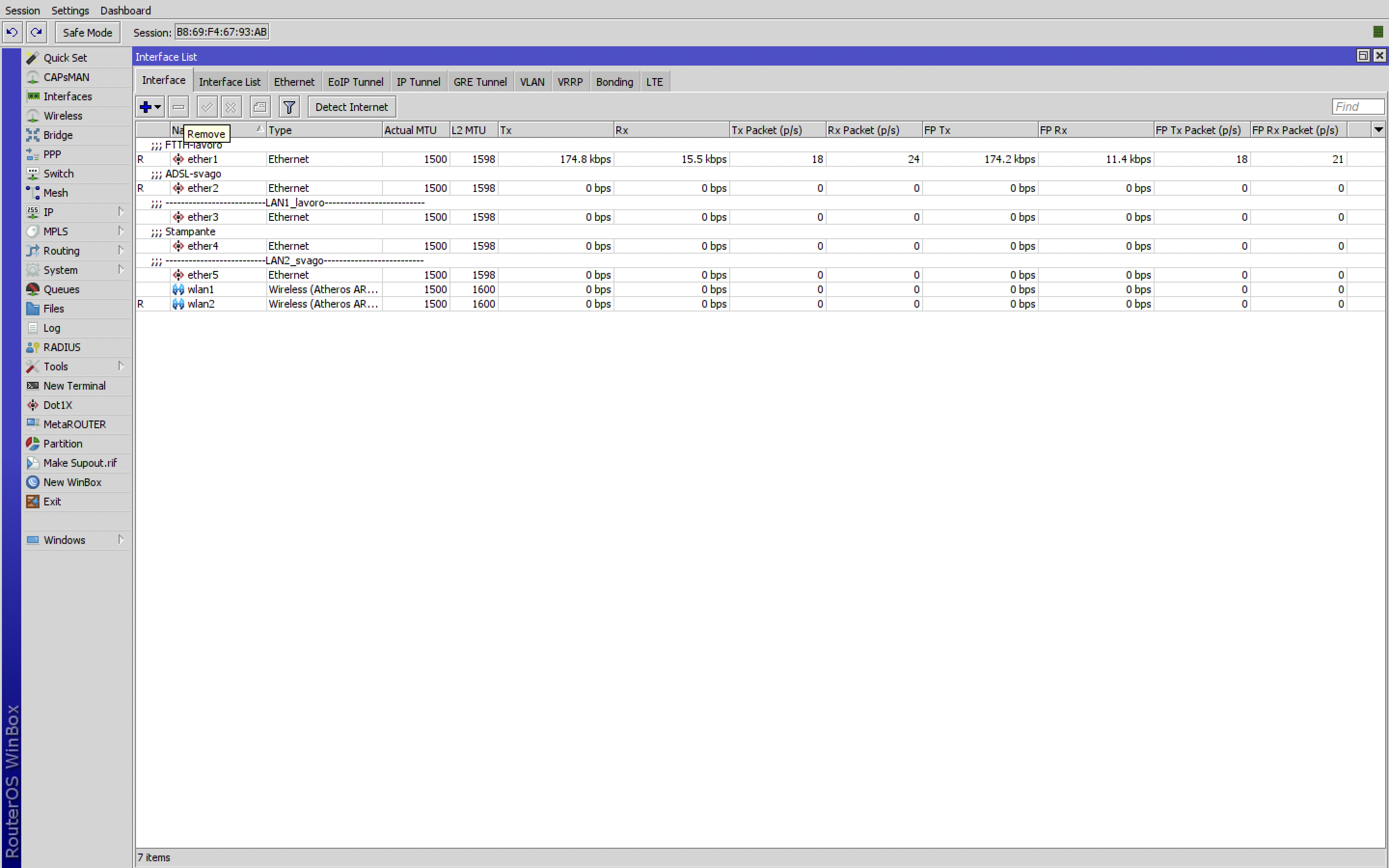

- Digita il commento dell’interfaccia ether1. (es. FTTH-lavoro) e clicca su OK.

- Esegui la stessa procedura con ether2. (es. ADSL-svago).

- Esegui la stessa procedura con ether3. (es. ———–LAN1_lavoro———–).

- Esegui la stessa procedura con ether4. (es. ———–STAMPANTE———–)

- Esegui la stessa procedura con ether5. (es.———–LAN2_svago———–).

- Dovrebbero ora apparire le interfacce commentate come in figura 7.

fig.6 – commentare le interfacce

Obbiettivo 5: Creare un Bridge per definire le interfacce LAN

Prima di configurare un bridge, è importante tenere a mente quanto segue:

Nei Router Mikrotik, tutte le interfacce sono slegate a livello software. Ogni interfaccia può svuolgere un ruolo diverso.

Nell nostro caso, le interfacce ethernet 3 ed ethernet 4, hanno il medesimo ruolo. In previsione che questa rete si possa espendare, daremo anche alle interfacce Wi-Fi lo stesso ruolo.

Creando un bridge e inserendo le porte citate all’interno di esso, le interfacce diventeranno interfacce slave, dipendenti dal bridge e assumeranno tutte le impostazioni legate al bridge.

Nelle recenti versioni di RouterOS (since v6.41), è stata introdotto Hardware Offloading Questo permette in parecchi Router Mikrotik, di sfruttare l’hardware del chip Switch integrato per fare Switching senza far passare i pacchetti per la CPU del Router. Questo favorisce un throughput elevato e un minor carico della CPU.

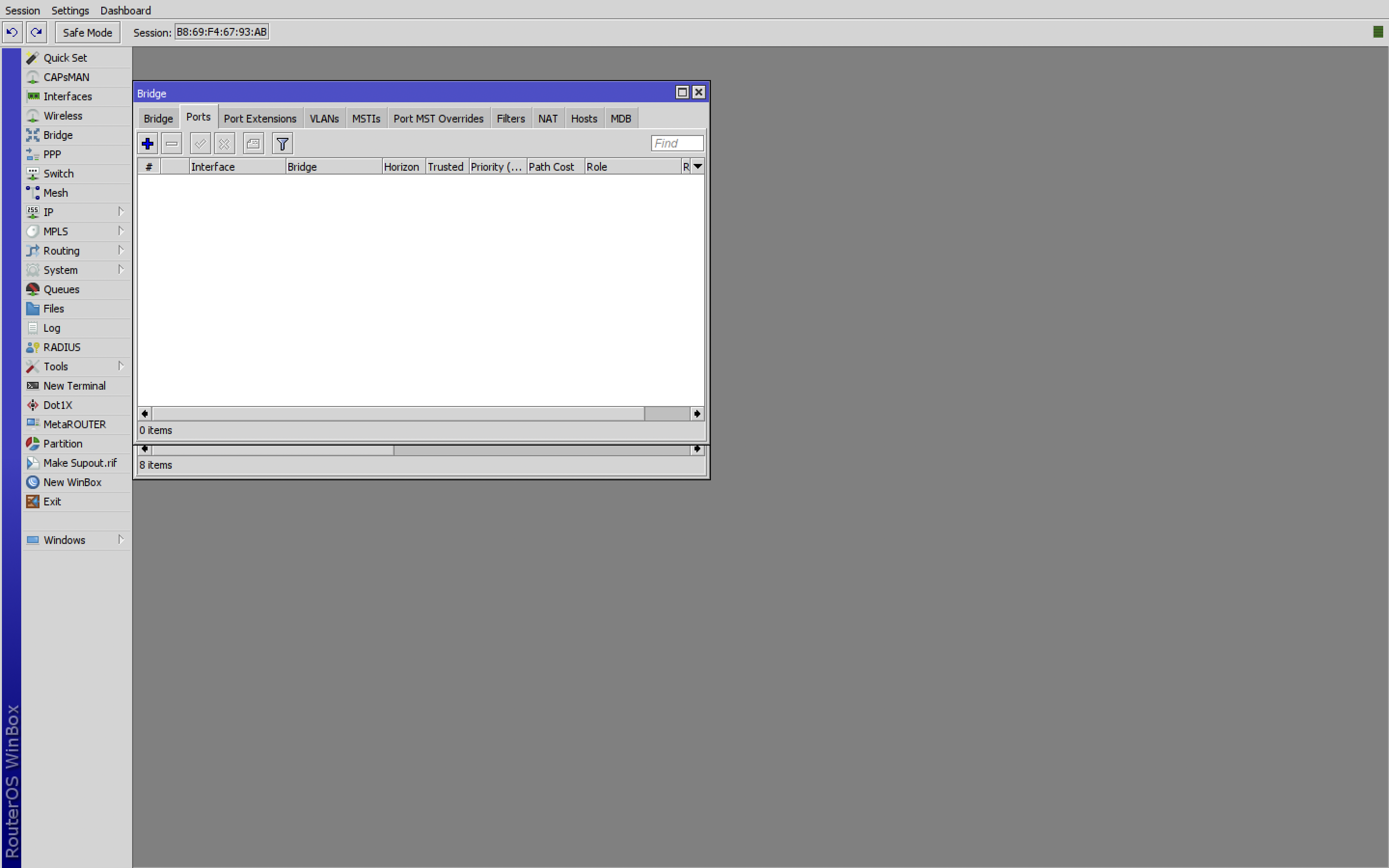

Ora creiamo un Bridge e lo configuriamo.

- Cliccare sul tab Bridge e sul tasto + in alto a sinistra.

- Inseriamo il nome nel campo name (es. bridge_LAN1) e clicchiamo su OK.

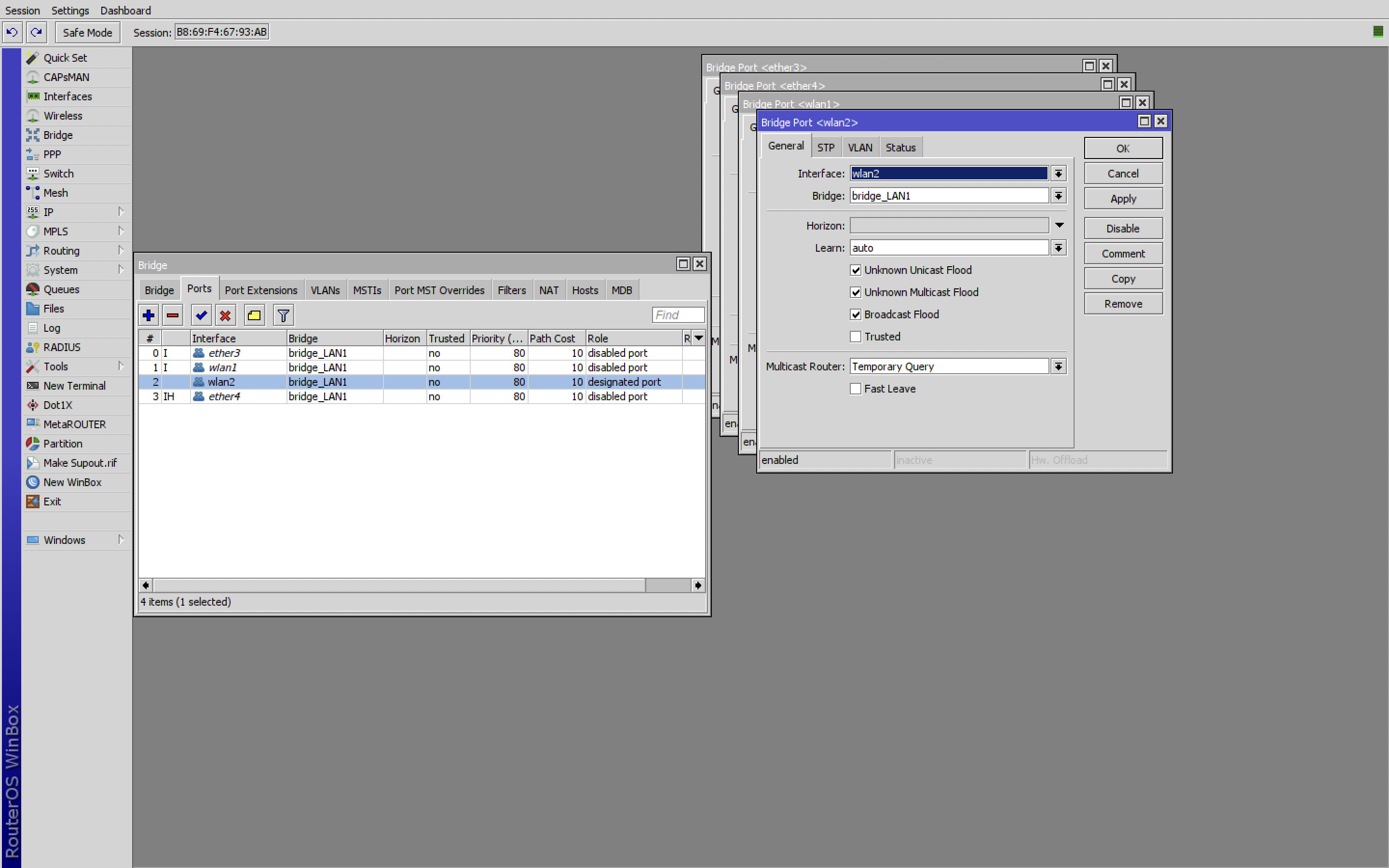

- Cliccare sul tab Port e sul tasto +

- Apparirà una schermata come in figura 8.

- Nella voce interface, selezioniare dal menu a tendina l’interfaccia ether3 e cliccare su OK.

- Eseguire il punto 5 anche sulle interfacce ether4, wlan1 e wlan2.

fig.8 – menu Bridge port

Per comodità, nel punto 5, anzichè usare il tasto OK a fine passaggio, può esser utilizzato il tasto Apply, questo applica la modifica ma non chiude la finestra. Questo permette dopo aver applicato la configurazione, di cliccare sul tasto Copy, in quest maniera viene aperta una nuova finestra clone di quella appena configurata, in cui basta semplicemente inserire l’interfaccia ether4 e cliccare ancora su Apply per inserire anche essa agevolmente riducendo e semplificando i passaggi. Questo si puo sfruttare per tutte le interfacce da aggiungere.

Dopo aver inserito tutte le interfacce nel bridge, dovreste avere una schermata come in figura 9.

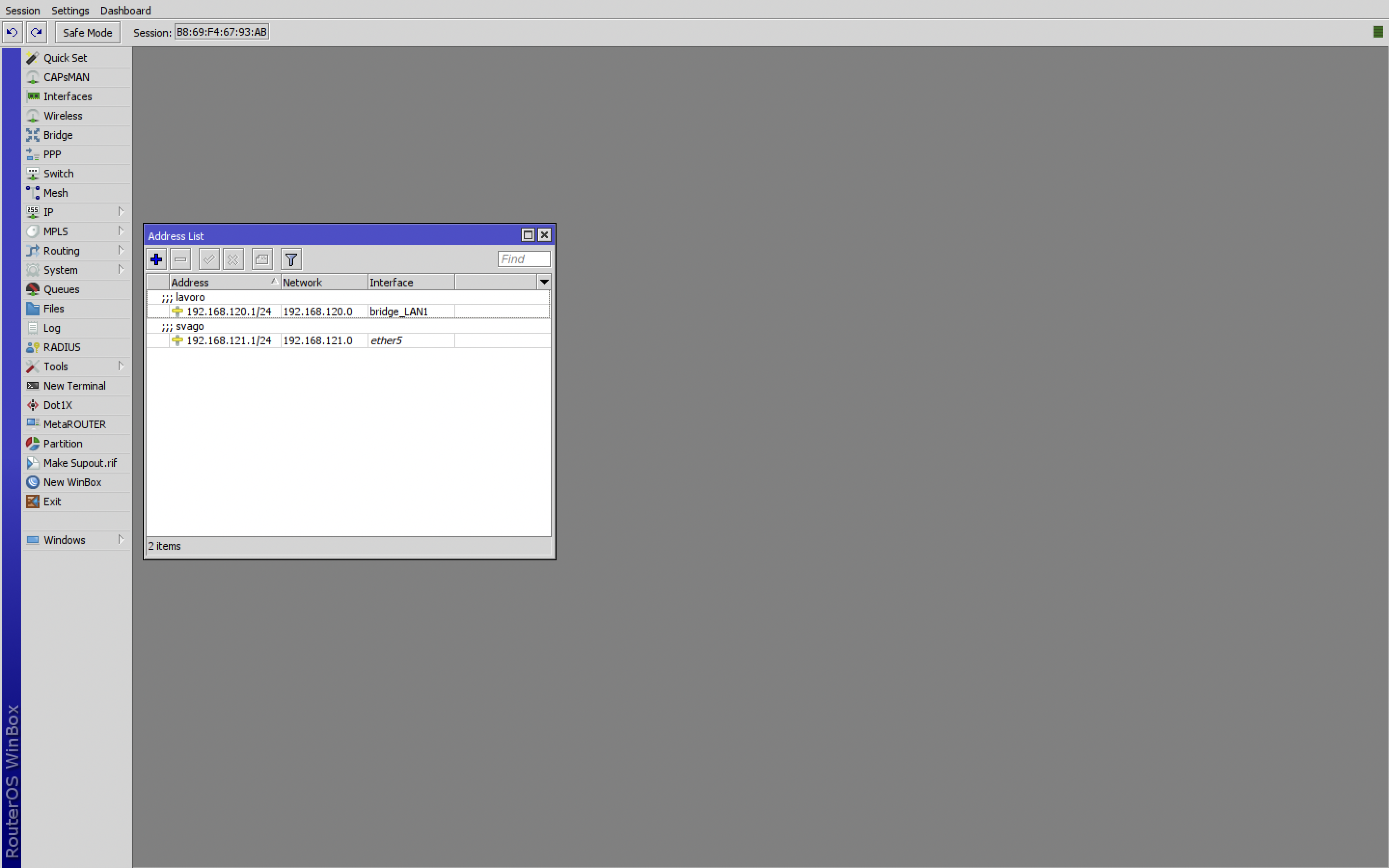

Obbiettivo 6: Assegnare gli indirizzi IP alle interfacce

- Cliccare sul tab IP, Addresses e sul tasto + .

- Assegnare nel campo Address, l’indirizzo IP LAN 192.168.120.1/24 , nel campo interface selezioniamo dal menu l’interfaccia bridge_LAN e cliccare su OK.

- Cliccare nuovamente sul tab IP, Addresses e sul tasto + .

- Assegnare nel campo Address, l’indirizzo IP LAN 192.168.121.1/24 , nel campo interface selezioniamo dal menu l’interfaccia ether5 e cliccare su OK.

Ci troveremo una schermata simile a quella in figura 10.

Volendo potremo commentare i due indirizzamenti, usando lo stesso metodo indicato nel paragrafo 4 – punto 3.

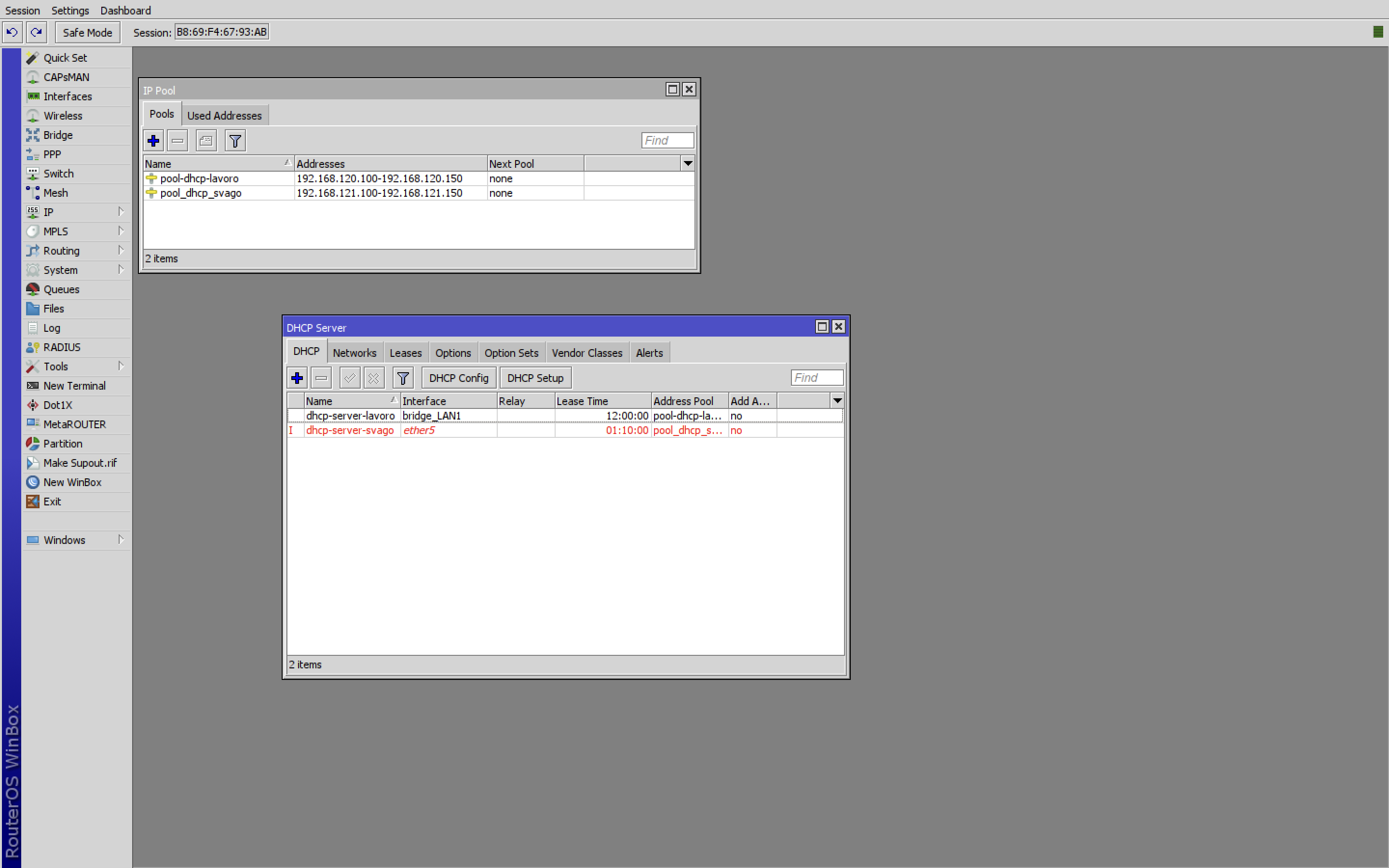

Obbiettivo 7: Impostare il DHCP-SERVER

- Il primo passo è generare un POOL IP. Cliccare nel tab IP, Pool e sul tasto + .

- Inserire nel campo name, il nome del pool (es. pool_dhcp_lavoro).

- Inserire nel campo Addresses, il range di indirizzi come dal diagramma in figura 1, 192.168.120.100-192.168.120.150 e cliccare su OK.

- Cliccare nuovamente nel tab IP, Pool e sul tasto + .

- Inserire nel campo name, il nome del pool (es. pool_dhcp_svago).

- Inserire nel campo Addresses, il range di indirizzi come dal diagramma in figura 1, 192.168.121.100-192.168.121.150 e cliccare su OK.

- Cliccare nel tab IP, DHCP Server e sul tasto + .

- Inserire nel campo name, il nome del server dhcp (es. dhcp-server-lavoro).

- Selezionare dal menu a tendina del campo interface, bridge_LAN1 .

- Impostare il campo Lease Time a 12:00:00 , in modo che gli indirizzi si rinnovino con tempo più lungo rispetto alle impostazioni di default.

- Nel campo Address Pool, selezioniamo il pool pool_dhcp_lavoro precedentemente creato.

- Infine cliccare sul tasto OK.

- Ora cliccare sul tab IP, DHCP Server, Network, infine sul tasto + .

- Inserire nel campo Address, la Network mask della nostra LAN 192.168.120.0/24 .

- Inserire nel campo Gateway, l’indirizzo del Router 192.168.120.1 .

- Inserire nel campo Nemask, la maschera 24

- Inserire nel campo DNS, l’indirizzo 1.1.1.1

- Inserire nel campo Domain, ad esempio il dominio WORKGROUP utilizzato da Windows.

- Ripetere i punti 7,8,9,10,11,12,13,14,15,16,17 e 18, avendo cura di impostare tutti i campi richiesti inerenti alla rete svago.

- Infine cliccare su OK.

Dovreste trovarvi i menu configurati come in Figura 11.

N.B. che i router Mikrotik, assegnano gli indirizzi, partendo dall’ultimo indirizzo del pool disponibile.

Puoi verificare gli indirizzi assegnati dal router mikrotik nel Tab IP, DHCP Server, Leases.

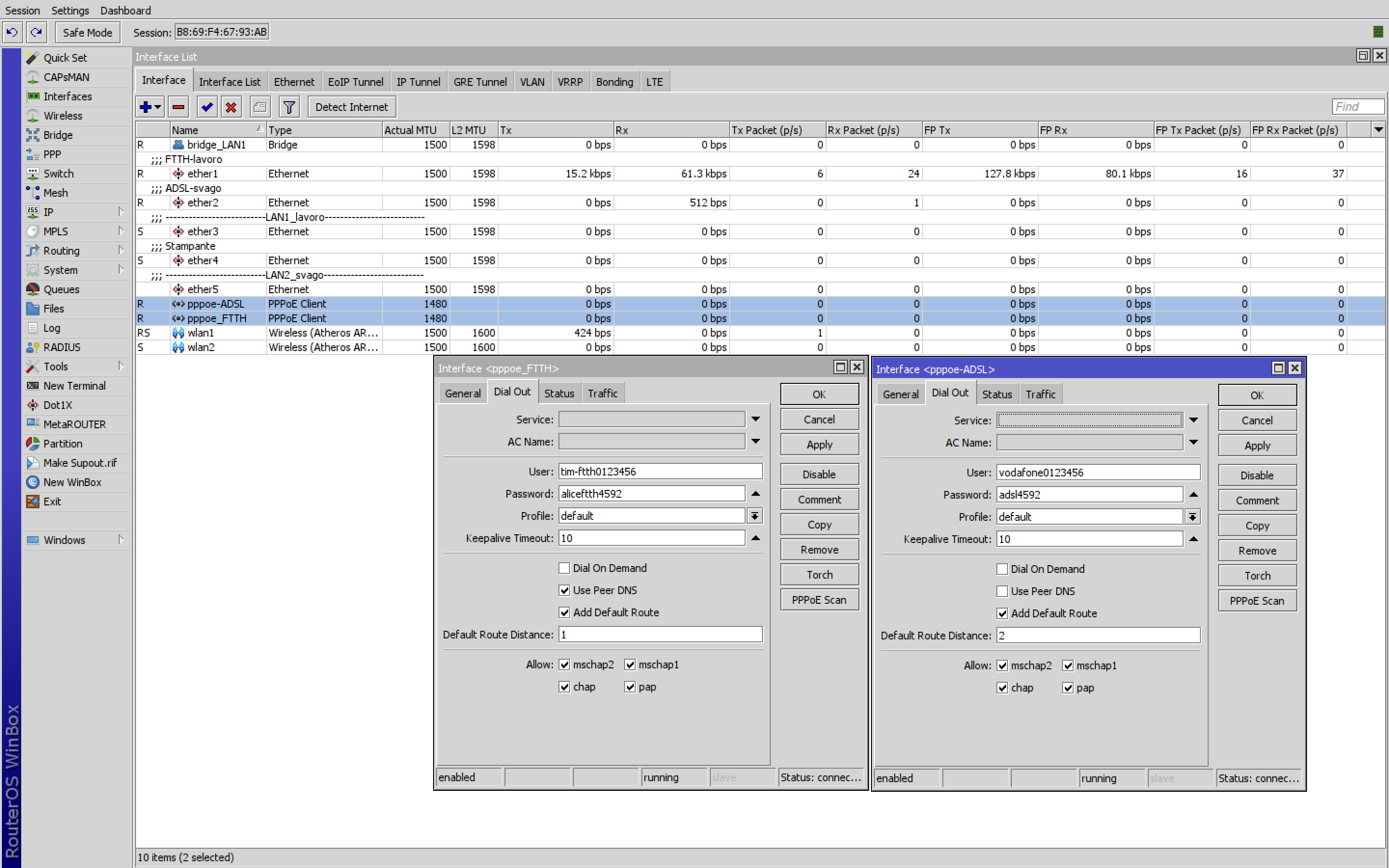

Obbiettivo 8: Configurare i server PPPoE delle due connessioni Internet.

- Cliccare sul tab Interface e poi sul tasto +.

- Selezionare dal menu a tendina la voce, PPPoE Client.

- Nel campo Name, digita pppoe_FTTH.

- Nel campo Interface, seleziona ether1.

- Clicca sul tab Dial Out.

- Nel campo User, digita i dati rilasciati dall’operatore (es. tim-ftth0123456).

- Nel campo Password, digita la password dell’operatore (es. aliceftth4592).

- Clicca sul tasto OK.

- Cliccare nuovamente sul tab Interface e poi sul tasto +.

- Selezionare dal menu a tendina la voce, PPPoE Client.

- Nel campo Name, digita pppoe-ADSL.

- Nel campo Interface, seleziona ether2.

- Clicca sul tab Dial Out.

- Nel campo User, digita i dati rilasciati dall’operatore (es. vodafone0123456).

- Nel campo Password, digita la password dell’operatore (es. adsl4592).

- Nel campo distance, digita 2 .

- Clicca sul tasto OK.

- Le due interfacce PPPoE dovrebbero connettersi e dovrebbe apparire affianco all’interfaccia, la lettera R come nell’immagine seguente.

In questa maniera il router ha due default gateway, in cui il principale è la FTTH e la secondaria l’ADSL.

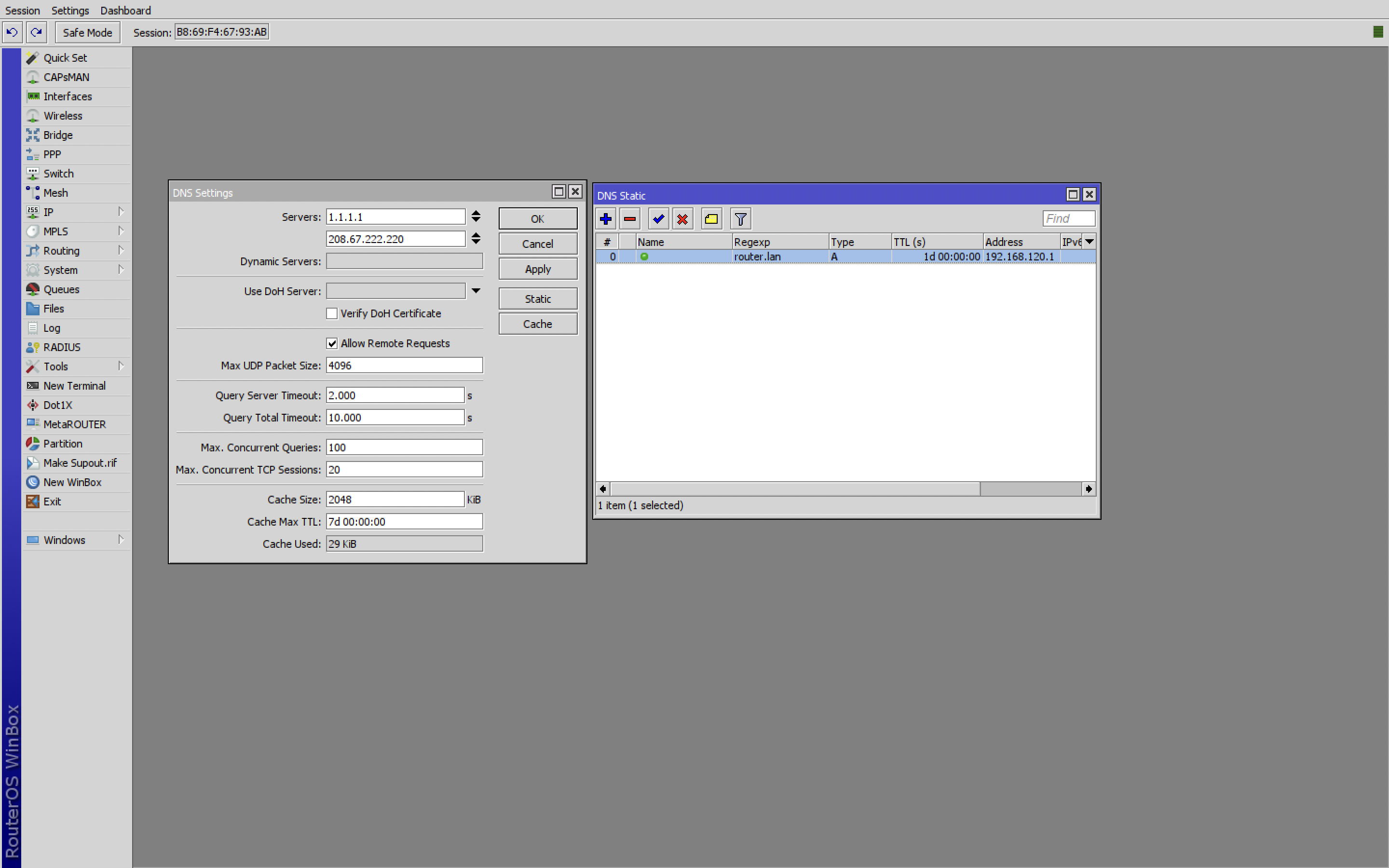

Obbiettivo 9: Impostare i Server DNS

I Router Mikrotik, hanno la possibilità di svolgere la funzione di server DNS e DNS relay.

Infatti oltre a gestire direttamente le cache DNS e passarle ad un server DNS pubblico, possono appunto gestire delle query statiche raggiungibili dall’interno della rete locale.

Esempio, è possibile raggiungere il router stesso dalla lan chiamandolo con il DNS router.lan .

Vediamo come configurare la parte DNS.

- Cliccare nel tab IP, DNS.

- Nel campo Servers, indicare due server DNS pubblici es. 1.1.1.1 e 208.67.222.220 .

- Inserire il flag su Allow Remote Requests

- Infine cliccare su Apply.

- Cliccare sul tasto Static e sul tasto + .

- Inserire nel campo Regexp, router.lan

- Inserire nel campo Address, 192.168.120.1 e clicca su OK.

In questo il router potrà raggiungere DNS pubblici.

I passaggi dei punti 5,6,7, servono appunto per poter gestire chiamate interne dalla lan verso roter.lan e reinderizzarle all’IP del router stesso.

Perchè questo possa avvenire, i PC devono utilizzare come server DNS predefinito, l’ip del router stesso. Quindi per beneficiare di questa funzione, nel paragrafo 7 – punto 17, andrebbe inserito l’IP 192.168.120.1 .

fig.13 – Configurazione DNS

fig.13 – Configurazione DNS

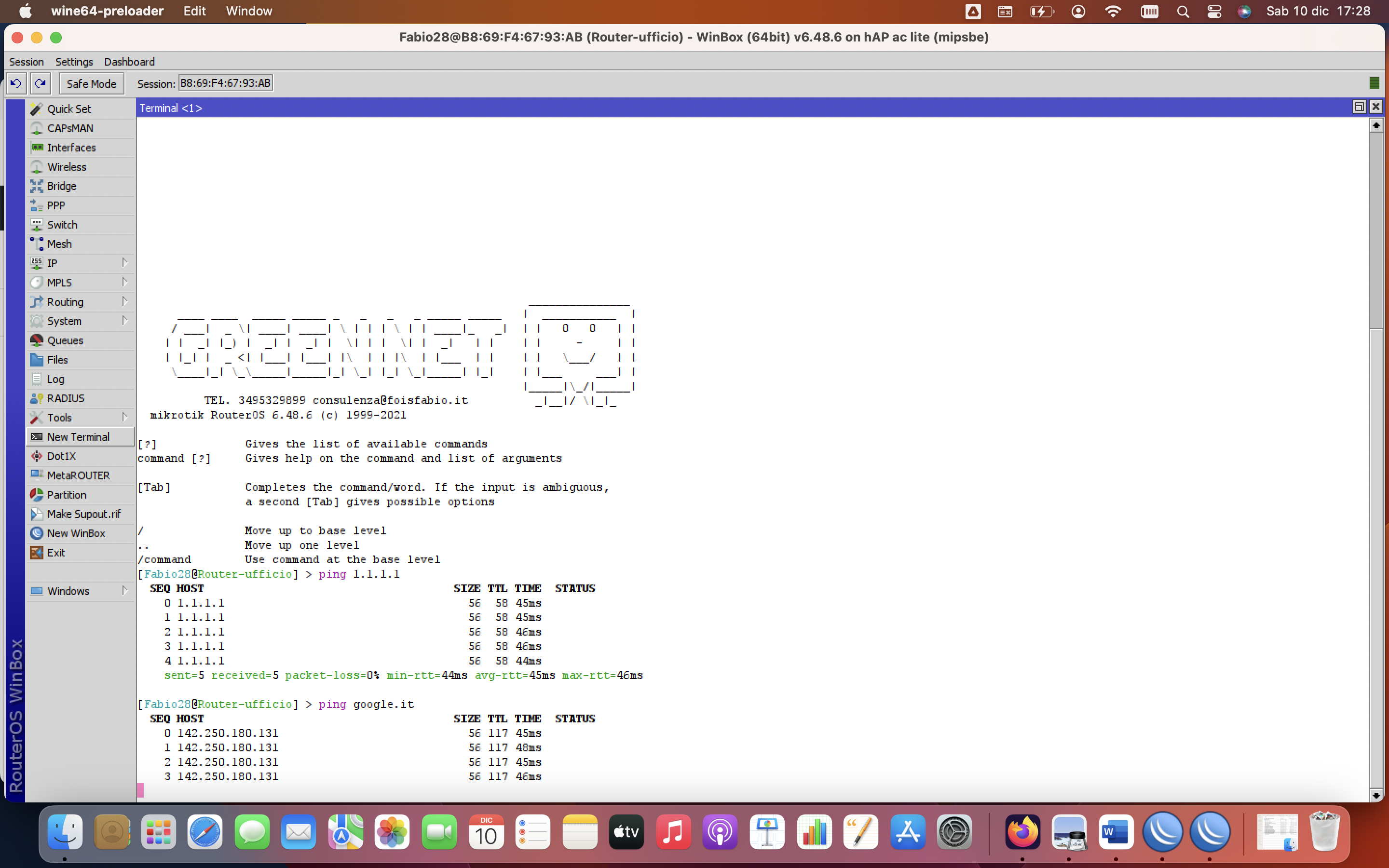

Obbiettivo 10: Verificare che il router navighi in Internet

Per verificare che il router navighi in Internet, ci sono svariati modi.

Ora vediamo come eseguire la verifica più pratica e veloce.

- Cliccare sul tab New terminal .

- Digitare il comando ping 1.1.1.1

- Se il server risponde, vedrete nel campo time la latenza in mS, diversamente apparirà timeout o no route to host.

- Se 1.1.1.1 risponde, premete ctrl + C per interrompere i ping.

- Ora digitate il comando ping google.it

- Se anche questo server risponde, il router raggiunge internet e risolve i nomi DNS, quindi possiamo passare all’obbiettivo 11.

Se tutto funziona ti troverai una schermata simile a quella in figura 14.

fig.14 – ping da terminale

fig.14 – ping da terminale

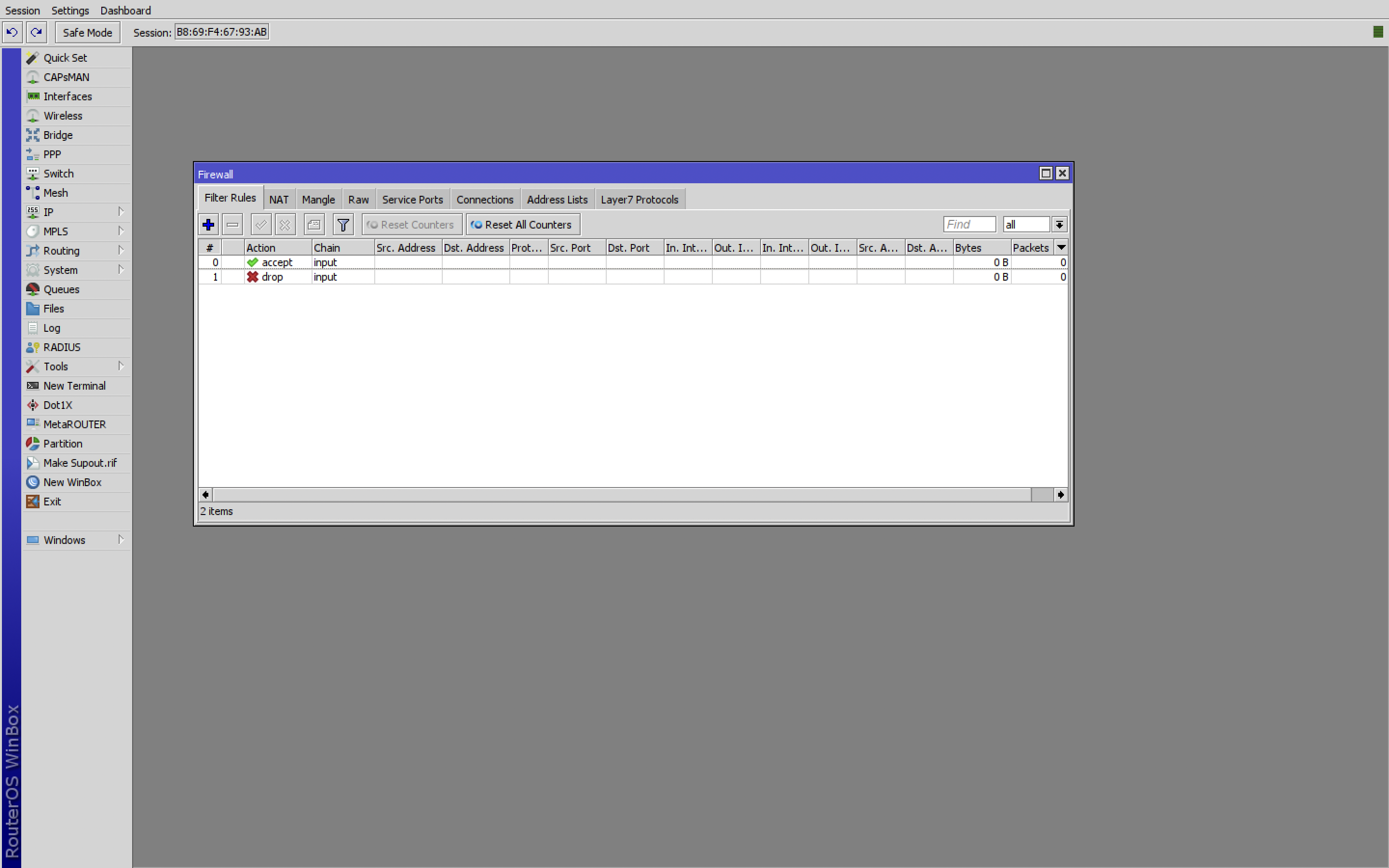

Obbiettivo 11: Configurare il firewall e il NAT

Come avrete notato, anche se il vostro router naviga, il vostro PC non naviga. Questo perchè manca il NAT. Nei prossimi passi vedremo come configurarlo, e aggiungiamo un firewall minimo che permetterà di scartare i pacchetti invalidi.

11.1 Impostiamo il Firewall

- Cliccare sul tab IP, Firewall, Filter rules e sul tasto + .

- Selezionare la chain di input .

- Nel campo Connection State, inserisci il flag su estabilished, related, untracked .

- Clicca sul tab Action nella barra del titolo.

- Nel campo Action, seleziona la voce accept e clicca su OK.

- Ripeti il punto 1 e il punto 2.

- Nel campo Connection State, inserisci il flag su invalid .

- Clicca sul tab Action nella barra del titolo.

- Nel campo Action, seleziona la voce drop e clicca su OK.

Dovresti trovarti una schermata come quella in figura 15.

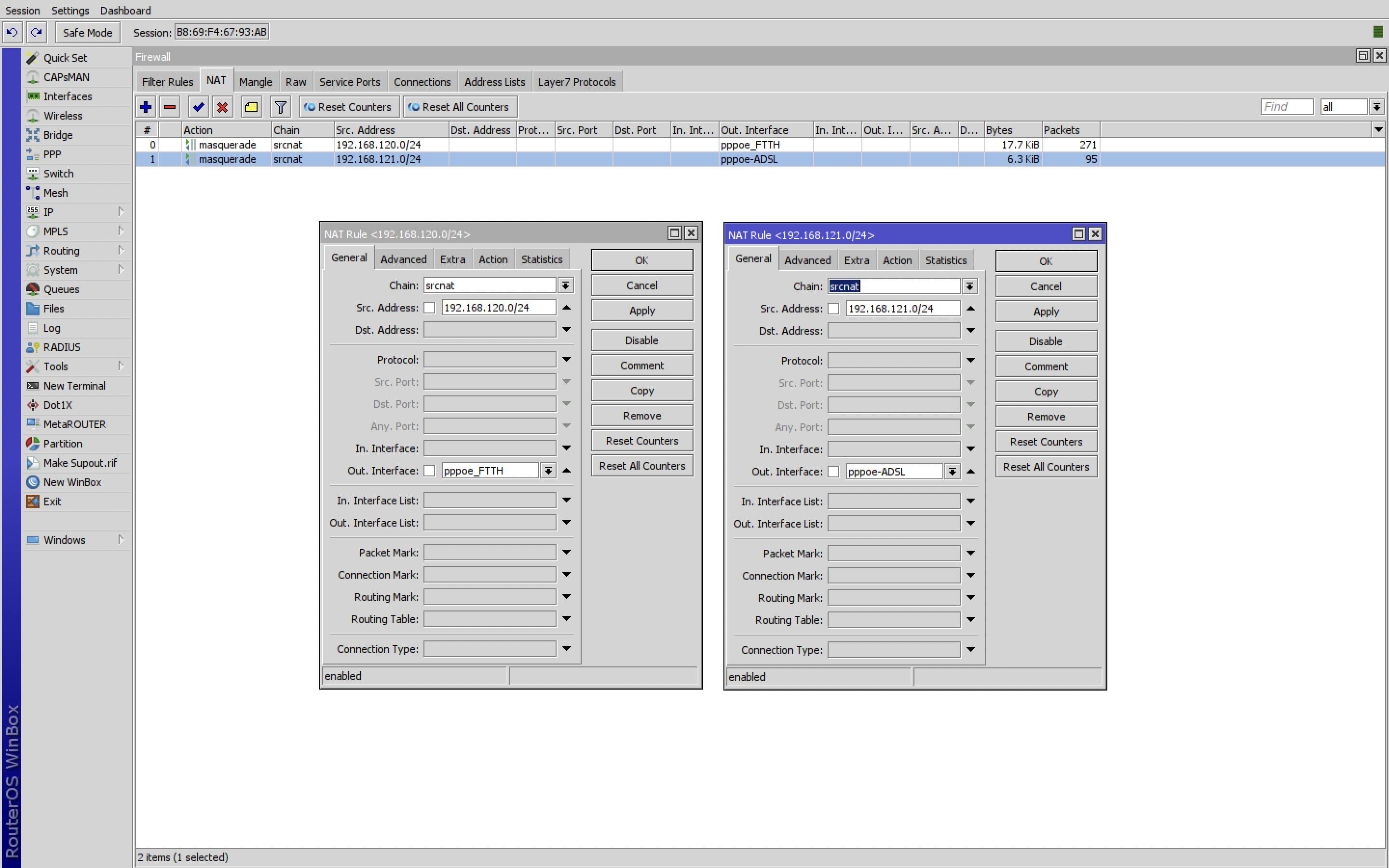

11.2 Impostiamo il NAT in modo che il tuo PC possa navigare.

- Cliccare sul tab IP, Firewall, NAT e sul tasto + .

- Nel campo chain, selezionare srcnat.

- Nel campo src-address, inserire 192.168.120.0/24 .

- Nel campo Out. Interface, selezionare pppoe_FTTH .

- Clicca sul tab Action nella barra del titolo.

- Nel campo Action, seleziona la voce masquerade e clicca su OK.

- Cliccare nuovamente su IP, Firewall, NAT e sul tasto + .

- Nel campo chain, selezionare srcnat.

- Nel campo src-address, inserire 192.168.121.0/24 .

- Nel campo Out. Interface, selezionare pppoe_ADSL.

- Clicca sul tab Action nella barra del titolo.

- Nel campo Action, seleziona la voce masquerade e clicca su OK.

Ora il tuo PC dovrebbe navigare. Puoi provare sia in dhcp client che in maniera statica come indicato nel diagramma in figura 1.

Dovresti trovarti una schermata come quella in figura 15 e 16.

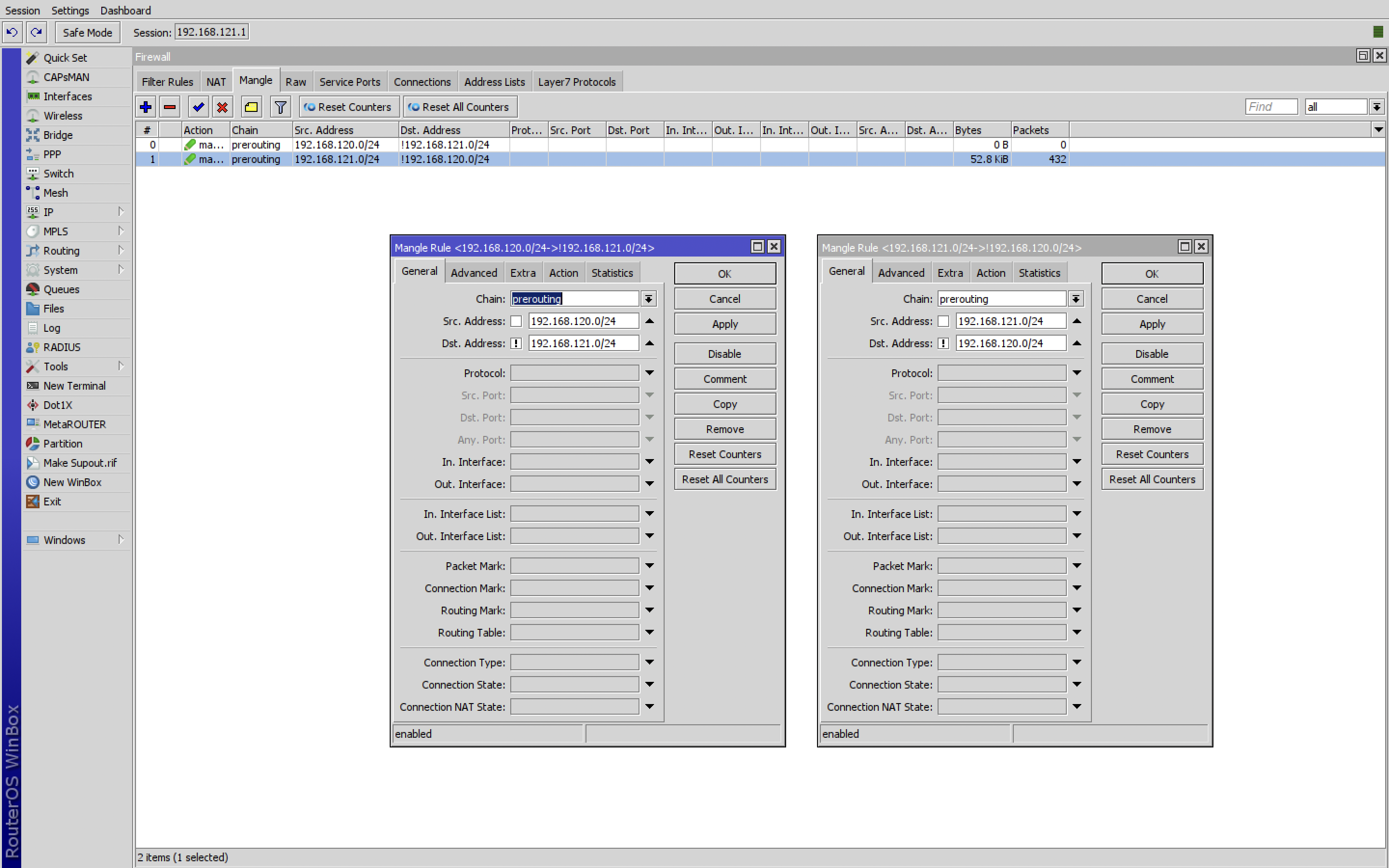

Obbiettivo 12: Configuriamo il MANGLE

Come abbiamo detto all’inizio di questo articolo, il risultato finale è avere due reti LAN separate in cui ognuna utilizzi una connessione pubblica differente.

Questo è l’obbiettivo principale di questa guida, per cui avremo necessità di definire due tabelle di Routing ben definite in modo da poter gestire le 2 wan pppoe separatamente con il nostro router Mikrotik.

Tabella Routing 1: LAN1 che utilizza connessione WAN1-FTTH.

- Cliccare sul tab IP, Firewall, Mangle infine sul tasto + .

- Nel campo chain, selezionare prerouting.

- Nel campo Src. Address, inserire 192.168.120.0/24 .

- Nel campo Dst. Address, inserire 192.168.121.0/24 flaggando il quadratino prima del campo, dovrebbe apparire questo simbolo !

- Clicca ora sul tab Action.

- Nel campo Action, Seleziona mark routing.

- Nel campo New Routing Mark, inserire to_FTTH.

- Infine premi sul tasto OK.

Con questo abbiamo definito una nuova tabella di routing con il nome to_FTTH.

Tabella Routing 2: LAN2 che utilizza connessione WAN2-ADSL.

- Cliccare sul tab IP, Firewall, Mangle infine sul tasto + .

- Nel campo chain, selezionare prerouting.

- Nel campo Src. Address, inserire 192.168.121.0/24 .

- Nel campo Dst. Address, inserire 192.168.120.0/24 flaggando il quadratino prima del campo, dovrebbe apparire questo simbolo !

- Clicca ora sul tab Action.

- Nel campo Action, Seleziona mark routing.

- Nel campo New Routing Mark, inserire to_ADSL.

- Infine premi sul tasto OK.

Con questo abbiamo definito una nuova tabella di routing con il nome to_ADSL.

Dovreste trovarvi le due regole in IP, Firewall, Mangle come in figura 17.

Nel prossimo obbiettivo vediamo come dare una rotta di default per queste due tabelle.

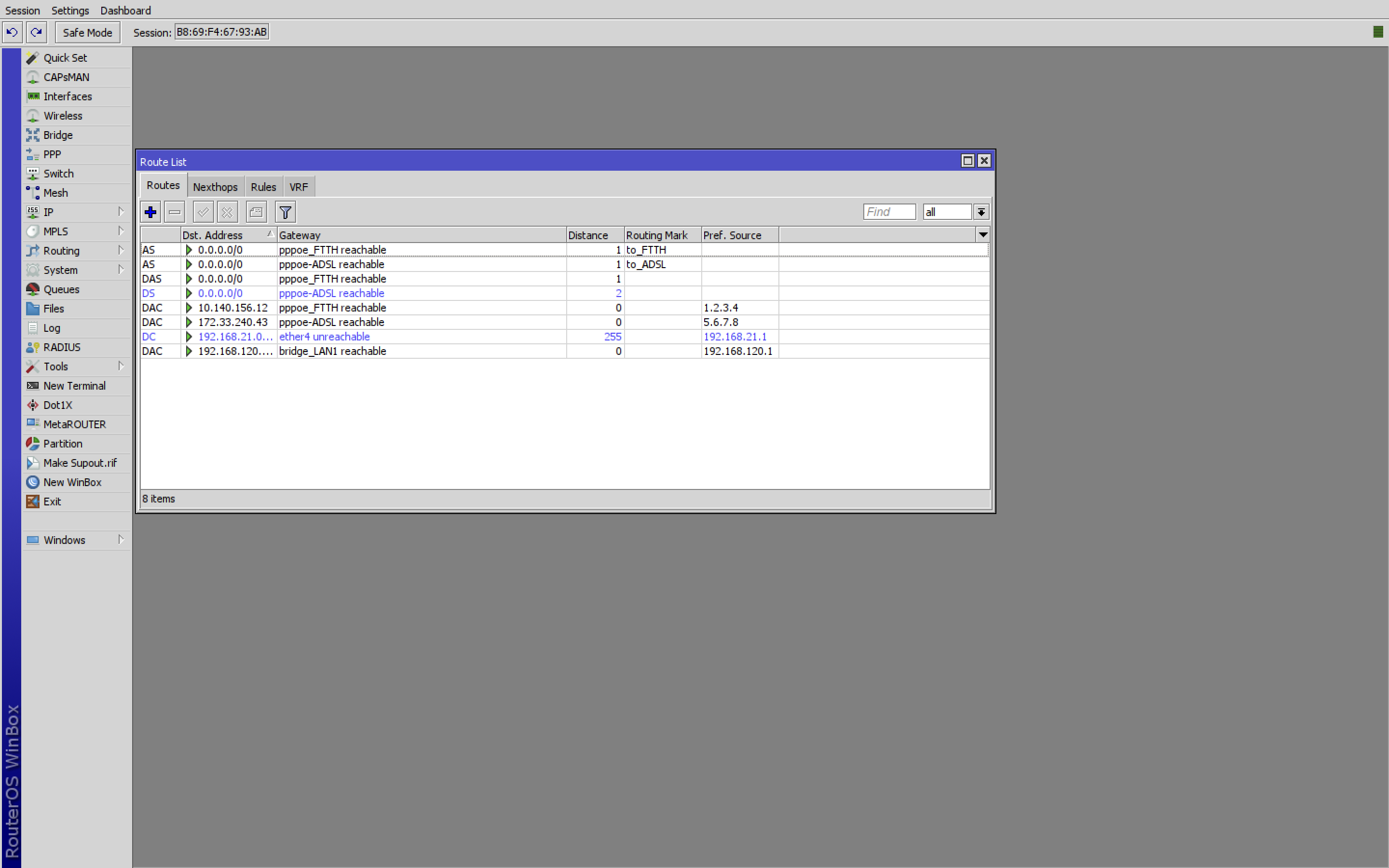

Obbiettivo 13: Configuriamo le rotte di default del nostro router mikrotik per le due nuove Tabelle di Routing, in maniera che le 2 wan vengano instradate correttamente.

- Cliccare sul tab IP, Route e poi sul tasto +.

- Nel campo Dst.Address, inserisci 0.0.0.0/0

- Nel campo Gateway, seleziona pppoe_FTTH .

- Nel campo Routing Mark, seleziona to_FTTH.

- Ora premi sul tasto OK.

- Cliccare nuovamente sul tab IP, Route e poi sul tasto +.

- Nel campo Dst.Address, inserisci 0.0.0.0/0

- Nel campo Gateway, seleziona pppoe_ADSL .

- Nel campo Routing Mark, seleziona to_ADSL.

- Ora premi sul tasto OK.

In questa maniera abbiamo definito l’instradamento delle nuove tabelle di Routing. Troverai una finestra molto simile a quella in figura 18.

Obbiettivo 14: Testare il funzionamento dei due percorsi.

- Collega un PC sulla porta ether3.

- Imposta un indirizzo statico, nella scheda di rete del pc. Se preferisci puoi impostarlo in Dhcp-client.

- Accertati che il PC vada su internet.

- Vai sul sito: https://www.mio-ip.it/

- Accertati che l’indirizzo IP pubblico corrisponda a quello della linea FTTH.

- Collega un PC sulla porta ether4.

- Ripeti gli stessi passi già eseguiti con la precedente connessione, e accertati che la connessione sulla ether4 usi la connessione ADSL.

Ti è piaciuta questa guida? Segui tutte le guide su RouterOS alla pagina: Guide Mikrotik.

Puoi inviare il tuo contributo Paypal oppure commenta e condividi questo contenuto.

Hai riscontrato errori in questa guida?? segnalacelo dalla scheda Contatti. Grazie

Sei già abbastanza esperto con RouterOS e vuoi configurare la tua Routerboard da terminale??

Ti allego qui di seguito lo script:

mikrotik 2 wan pppoe.rsc

/interface bridge

add name=bridge_LAN1

/interface ethernet

set [ find default-name=ether1 ] comment=FTTH-lavoro

set [ find default-name=ether2 ] comment=ADSL-svago

set [ find default-name=ether3 ] comment=--------------------------LAN1_lavoro--------------------------

set [ find default-name=ether4 ] comment=Stampante

set [ find default-name=ether5 ] comment=--------------------------LAN2_svago--------------------------

/interface pppoe-client

add add-default-route=yes default-route-distance=2 disabled=no interface=ether2 name=pppoe-ADSL password=adsl4592 user=vodafone0123456

add add-default-route=yes disabled=no interface=ether1 name=pppoe_FTTH password=aliceftth4592 use-peer-dns=yes user=tim-ftth0123456

/interface wireless

set [ find default-name=wlan1 ] band=2ghz-b/g/n channel-width=20/40mhz-Ce country=italy disabled=no installation=indoor mode=ap-bridge ssid=GREENET wireless-protocol=802.11 \

wps-mode=disabled

set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=20/40/80mhz-Ceee country=italy disabled=no frequency=5260 installation=indoor mode=ap-bridge ssid=GREENET \

wireless-protocol=802.11 wps-mode=disabled

/interface lte apn

set [ find default=yes ] ip-type=ipv4-ipv6

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa2-psk eap-methods="" mode=dynamic-keys supplicant-identity=MikroTik wpa2-pre-shared-key=green2805

/ip pool

add name=pool-dhcp-lavoro ranges=192.168.120.100-192.168.120.150

add name=pool_dhcp_svago ranges=192.168.121.100-192.168.121.150

/ip dhcp-server

add address-pool=pool-dhcp-lavoro disabled=no interface=bridge_LAN1 lease-time=12h name=dhcp-server-lavoro

add address-pool=pool_dhcp_svago disabled=no interface=ether5 lease-time=1h10m name=dhcp-server-svago

/interface bridge port

add bridge=bridge_LAN1 hw=no interface=ether3

add bridge=bridge_LAN1 interface=wlan1

add bridge=bridge_LAN1 interface=wlan2

add bridge=bridge_LAN1 interface=ether4

/ip settings

set max-neighbor-entries=2048

/interface ovpn-server server

set auth=sha1,md5

/ip address

add address=192.168.120.1/24 comment=lavoro interface=bridge_LAN1 network=192.168.120.0

add address=192.168.121.1/24 comment=svago interface=ether5 network=192.168.121.0

/ip dhcp-server network

add address=192.168.120.0/24 dns-server=1.1.1.1 domain=WORKGROUP gateway=192.168.120.1 netmask=24

add address=192.168.121.0/24 dns-server=1.1.1.1 domain=WORKGROUP gateway=192.168.121.1 netmask=24

/ip dns

set allow-remote-requests=yes servers=1.1.1.1

/ip dns static

add address=192.168.120.1 regexp=router.lan

/ip firewall filter

add action=accept chain=input connection-state=established,related,untracked

add action=drop chain=input connection-state=invalid

/ip firewall mangle

add action=mark-routing chain=prerouting dst-address=!192.168.121.0/24 new-routing-mark=to_FTTH passthrough=yes src-address=192.168.120.0/24

add action=mark-routing chain=prerouting dst-address=!192.168.120.0/24 new-routing-mark=to_ADSL passthrough=yes src-address=192.168.121.0/24

/ip firewall nat

add action=masquerade chain=srcnat out-interface=pppoe_FTTH src-address=192.168.120.0/24

add action=masquerade chain=srcnat out-interface=pppoe-ADSL src-address=192.168.121.0/24

/ip route

add distance=1 gateway=pppoe_FTTH routing-mark=to_FTTH

add distance=1 gateway=pppoe-ADSL routing-mark=to_ADSL

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www address=192.168.120.0/23

set ssh address=192.168.120.0/23

set api disabled=yes

set winbox address=192.168.120.0/23

set api-ssl disabled=yes

/system clock

set time-zone-name=Europe/Rome

/system identity

set name=Router-ufficio

Quanto è stato utile questo post?

Clicca su una stella per valutarla!

Voto medio 5 / 5. Conteggio dei voti: 1

Nessun voto finora! Sii il primo a valutare questo post.

Ciao, credo che nel mangle manchi la action=mark-connection.

Buongiorno, volendo si può marcare anche la connessione. Questo garantirebbe un’identificazione nel connection tracking.

ciao complimenti per l’ottima guida. Provata e funziona perfettamente, ho riscontrato che una volta attivate le regole di mangle non riesco più ad accedere alle macchine collegate alla stessa lan. Riesco a accedere solo se disattivo le regole di mangle. Grazie

Puoicreare un address-list chiamata magari local-dst dove inserisci le LAN.

E nella regola di mangle la inserisci come “dst-address-list” flaggando davanti ! ti posto un esempio:

/ip firewall address-listadd list=local-dst address=192.168.120.0/24

add list=local-dst address=192.168.121.0/24

/ip firewall mangle

add action=mark-routing chain=prerouting dst-address-list=!"local-dst" new-routing-mark=to_FTTH passthrough=yes src-address=192.168.120.0/24

add action=mark-routing chain=prerouting dst-address-list=!"local-dst" new-routing-mark=to_ADSL passthrough=yes src-address=192.168.121.0/24

In alternativa, nelle regole di mangle, potresti anche andare nel tab “Extra” e nel campo “Dst-address-type” inserisci !local su entrambe le regole. Se funziona poi scrivi nel commento, può tornare utile ad altre persone

Come consigliato da Fabio ho aggiunto dst-address-list=!”local alle regole di mangle e tutte le reti locali sono raggiungibili senza nessuna altra regola. Il problema che ho riscontrato è sugli ip pubblici aggiuntivi di ogni wan, principalmente sulla seconda wan perchè ha il gateway con distanza 2 e non è attivo, quindi chiedo a voi che regola di mangle sicuramente bisogna aggiungere per nattare su un ip pubblico aggiuntivo. Grazie

ho dimenticato di scrivere che per poter accedere a tutti i pc della lan 1 o 2, bisogna modificare la regola di nat togliendo l’interfaccia di uscita e mettere in src-add-list la subnet da mascherare

Bella guida, molto chiara e completa, grazie.

Potrei adattarla al caso in cui al posto dell’adsl ho un altro PPPoE dell’ISP dedicato alla voce? In questo caso le interfacce dei PPPoE sarebbero delle VLAN opportunamente configurate coi parametri forniti dall’ISP, entrambe sulla stessa porta ethernet.

Si, certo nel gateway delle statico route anziche l’ip del gateway puoi inserire direttamente il nome delle interfacce pppoe